Версія даної теми для друку

Натисніть сюди для перегляду даної теми у оригінальному форматі

Розподілені обчислення в Україні _ RC5 _ Факторизация RSA

Автор: Water Nov 17 2005, 08:58

В новостях на distributed.ru написано что командой математиков и программистов http://distributed.ru/?main&newsday=09-Nov-2005#22d1ea9e Приз $20 штук. Конкурс устроила та-же http://www.rsasecurity.com/rsalabs/node.asp?id=2093 в конкурсе которой мы уже учавствуем поиском ключа RC5. Полазив по http://mathworld.wolfram.com/news/2005-11-08/rsa-640/ этих программистов и математиков прочитал что они факторизовали с помощью кластера из 80 2.2 Оптеронов. Но исходников и вообще каких либо программ на эту тему я не обнаружил (может плохо искал).

Идея вот в чем, та-же RSA Labs продолжает конкурс по факторизации, следующее задание факторизовать RSA-704, приз $30штук. Вычислительных мощностей у нас хватает, нужно изучить алгоритм этой факторизации и что вообще нужно получить, а дальше дело техники, написание клиента, раздали задание заинтересованным людям, получили от них результаты вычислений, собрали все до кучи и отправили в RSA Labs.

Автор: Rilian Jan 7 2010, 17:33

In 2007 AD, Math assignment was begining.

You: What happened?

A student: Somebody set us up the factorization

Another student: We get stuck.

You: What!

A Student: Main page flipped

You(reading textbook):It's you!

Textbook: How are you Gentlemen!!

Textbook: All Your Numeral Base Factor Are Belong To Us

Textbook: You are on the way of getting an 'F'!

You: What You Say!!

Textbook: You have no way of passing make your time

Textbook: Ha Ha Ha

Another Student: I forgot your name!!

You: Move every 'exponents'!

You: You know what you doing!

You: Move 'exponents'!

You: For great factorization!!

Автор: Paul B.Atton Jan 11 2010, 19:58

Rilian, майже "ха-ха" ![]()

Группе инженеров из Японии, Швейцарии, Нидерландов и США удалось успешно вычислить данные, зашифрованные при помощи криптографического ключа стандарта RSA длиной 768 бит. По словам исследователей, после их работы в качестве надежной системы шифрования можно рассматривать только RSA-ключи длиной 1024 бита и более. Все, что имеет длину ключа менее 768 бит уже можно взломать, правда к этому придется приложить определенные усилия.

Взломать систему шифрования группе удалось в начале декабря, однако научный доклад на эту тему они представили лишь сегодня. Сами авторы метода говорят, что их работы могут быть определены как незаконные в некоторых странах, так как алгоритм RSA много где используется для государственных и военных нужд, однако исследователи говорят, что их работа - это чисто академический интерес и ни одного реального ключа, находящегося в использовании они не взломали. Хотя сделать это было бы возможно.

Как следует из описания работы, вычисление значений ключа инженеры проводили методом факторизации модульных чисел. Основан метод на сравнительно простых арифметических действиях, правда объединенных в довольно сложные формулы.

По словам Андрея Тимофеева из института CWI в Амстердаме, для своих расчетов они применяли самое обычное оборудование, доступное в продаже. Первым шагом во взломе системы стало вычисление подходящих простых множителей. Если бы это процесс проводился базовым методом перебора, то на процессоре AMD Opteron 2.2 ГГц он бы занял около 1500 лет и около 5 терабайт данных. Однако исследователи приняли решение использовать многомерные математические матрицы.

Составление кластера матриц заняло всего около 12 часов. На базе матриц размерностью 2200 на 2200 ученые определили множители, дальнейшие процессы вычисления шли значительно быстрее и уже на базе современных многоядерных процессоров. В итоге группе удалось вычислить 232-цифровой ключ, открывающий доступ к зашифрованным данным.

Исследователи уверены, что используя их метод факторизации, взломать 512-битный RSA-ключ можно было еще лет 5-10 назад.

Подробные данные о работе можно получить по адресу http://eprint.iacr.org/2010/006.pdf

http://www.cybersecurity.ru/crypto/85133.html

Автор: Rilian Jan 17 2010, 11:04

Rilian, майже "ха-ха"

Группе инженеров из Японии, Швейцарии, Нидерландов и США удалось успешно вычислить данные, зашифрованные при помощи криптографического ключа стандарта RSA длиной 768 бит.

идея не нова. еще в Doom таблицы рассчета теней вычислялись заранее и потом просто использовались напрямую

Тут, имея при себе кластер с кучей памяти, можно заранее рассчитать результаты умножения и читать их сразу из памяти, не используя процессор. Думаю на всяких военных кластерах именно так и делают

Автор: nikelong Mar 9 2010, 23:08

1024-битный ключ RSA взломали за 100 часов

http://www.3dnews.ru/news/1024_bitnii_kluch_rsa_vzlomali_za_100_chasov/ [18:00], Александр Будик

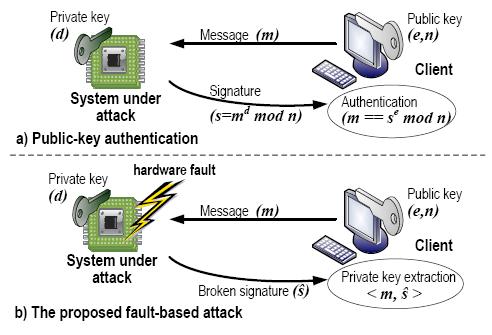

Ученые из Мичиганского университета утверждают, что им удалось найти серьёзную уязвимость в одном из наиболее используемых программных продуктов для шифрования данных, которая позволяет получить секретный ключ. Найденный баг в криптографической библиотеке OpenSSL нельзя оставлять без внимания, так как этот программный модуль используется для защиты информации в огромном количестве различных приложений и операционных системах.

Ученые обнаружили возможность получения малых частей секретного ключа RSA с помощью воздействия на блок питания системы незначительными флуктуациями напряжения в момент обработки зашифрованных сообщений. Генерируя однобитные ошибки в операциях умножения, исследователи сумели получить порции разрядов секретного ключа. После получения 8800 некорректно сформированных RSA-сигнатур от атакуемого устройства, исследователи отправили данные для анализа на кластер, состоящий из 81 системы на базе 2,4-ГГц процессоров Intel Pentium 4. Экспериментальная атака проводилась на встраиваемую систему на базе чипа SPARC, работающую под управлением Linux. Чуть более ста часов им хватило для получения таким способом целого 1024-разрядного ключа.

Как отмечается, данная атака не столь опасна для серверных систем, которые обычно находятся в помещениях с ограниченным доступом, как для пользовательских устройств. Например, в Blu-ray плеер может быть “вшит” секретный ключ для защиты интеллектуальной собственности, и имея полный физический доступ к системе хакер может воспользоваться найденной уязвимостью. Но и серверные системы нельзя исключать из зоны риска, ведь для изощренных злоумышленников отсутствие физического доступа не может стать серьезной помехой для атаки.

В данный момент исследователи также изучают возможность использования данной уязвимости с помощью лазеров или природных источников излучения. Также интересно отметить, что ученые не исключают возможность использования данного метода атаки и для других криптографических библиотек, например, предлагаемых Mozilla Foundation.

Реализовать предложенную исследователями атаку очень сложно с технической точки зрения, хотя её можно применить к самым разным типам устройств, включая мультимедийные проигрыватели и смартфоны с технологиями защиты от копирования. К счастью, исправить найденную уязвимость легко, считают ученые. Достаточно добавить так называемой “соли” в алгоритм коррекции ошибок, что сделает атаку невозможной. Официальный представитель The OpenSSL Project, пожелавший остаться неизвестным, заявил, что инженеры уже работают над выпуском соответствующего исправления.

Invision Power Board

© Invision Power Services