Привіт Гість ( Вхід | Реєстрація )

| nikelong |

May 20 2008, 21:04 May 20 2008, 21:04

Пост

#1

|

|

Тера ранчер           Група: Trusted Members Повідомлень: 11 909 З нами з: 19-March 05 Користувач №: 92 Стать: Чол |

Проект "Rsattack" ----------------------------------------------------------------------------------------------------------

ТОП-20 участников: ---------------------------------------------------------------------------------------------------------- Дата основания команды - 2003 Капитан - Death ---------------------------------------------------------------------------------------------------------- О проекте: Проект RSAttack 576 занимается взломом криптографического ключа в рамках конкурса, проводимого RSA Security. После регистрации в проекте участникам предлагается скачать клиента RSAttack(есть версии под Windows и *nix), который займется факторизацией 576-битного числа. Клиент работает по обычной схеме: скачивает с сервера пакеты заданий, обрабатывает их, и отсылает результат. Есть версии клиента с оптимизацией под P4 и AMD Opteron. За успешный взлом ключа RSA Security выплатит руководителям проекта 10000 долларов. 2000$ руководители отправят участнику, чей компьютер обработал "выигрышный" пакет, а 1000$ - участнику, обработавшему наибольшее количество пакетов. 7000$ пойдет на покупку нового сервера для проекта и запуск RSAttack 640. В декабре-2003 ключ RSA-576 был факторизован командой программистов, состоящей из J. Franke, T. Kleinjung, P. Montgomery, H. te Riele, F. Bahr, D. Leclair, Paul Leyland и R. Wackerbarth. Проект RSAttack сейчас приостановлен, идёт подготовка к запуску RSAttack640. Ссылки по теме:Project Info * Year of conclusion: 2003 * Number of teams: 28 * Number of participants: 749 * Running platforms: Windows, Linux Команда Украины заняла 26-е место из 28-ми команд. Капитан - Дэз RSAttack576, was a distributed effort to solve the RSA 576-bit challenge. The project ended after the RSA 576-bit challenge was factored on December 5, 2003, by some people not related to this project. The project processed over 26,468,196 packets (over 7.9404588+14 keys). Join a discussion forum (in French) about this project Це повідомлення відредагував nikelong: Aug 30 2010, 00:09 |

|

Відповідей(1 - 2)

| Death |

Oct 27 2008, 22:21 Oct 27 2008, 22:21

Пост

#2

|

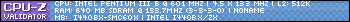

<script ///>           Група: Moderators Повідомлень: 6 371 З нами з: 5-November 03 З: Kyiv Користувач №: 26 Стать: НеСкажу Free-DC_CPID Парк машин: гидропарк jabber:deadjdona@gmail.com |

Name Position Units

US-Distributed 1 12,017,217 RSAttackZ 2 3,204,770 Team-TNT 3 2,850,364 Les Solitaires 4 2,254,449 Team Ninja 5 1,915,243 AMD Users 6 874,864 ExtremeDC 7 806,776 Rechenkraft.net 8 782,601 Matrix World Team 9 404,591 Free-DC 10 305,824 Lea-linux.org 11 294,325 Dutch Power Cows 12 241,160 InfosHackers 13 220,625 Securiteinfo.com 14 155,963 Byte Lab 15 102,190 ArenHack 16 100,358 SwissTeam.NET 17 72,458 LeForum 18 42,024 Russia 19 37,340 xTcSociety 20 22,817 Picard 21 22,536 KYsSy 22 18,004 Team BeOS 23 8,651 Quebec 24 4,293 BroadBandReports.com 25 3,452 Ukraine 26 717 Olank 27 0 ANUI 28 0 мне кажется что я один считал. -------------------- |

| nikelong |

Oct 27 2008, 22:40 Oct 27 2008, 22:40

Пост

#3

|

|

Тера ранчер           Група: Trusted Members Повідомлень: 11 909 З нами з: 19-March 05 Користувач №: 92 Стать: Чол |

Death,

а) откуда выдрал данные? б) когда создана команда? (хотя-бы год, но лучше - еще и месяц (!)) -------------------- |

|

1 Користувачів переглядають дану тему (1 Гостей і 0 Прихованих Користувачів)

0 Користувачів:

|

Lo-Fi Версія | Поточний час: 14th May 2024 - 01:57 |

Dead J

Dead J